Planowane zmiany w cyberbezpieczeństwie

Autorzy: Artur Piechocki[1], Katarzyna Gorzkowska[2]

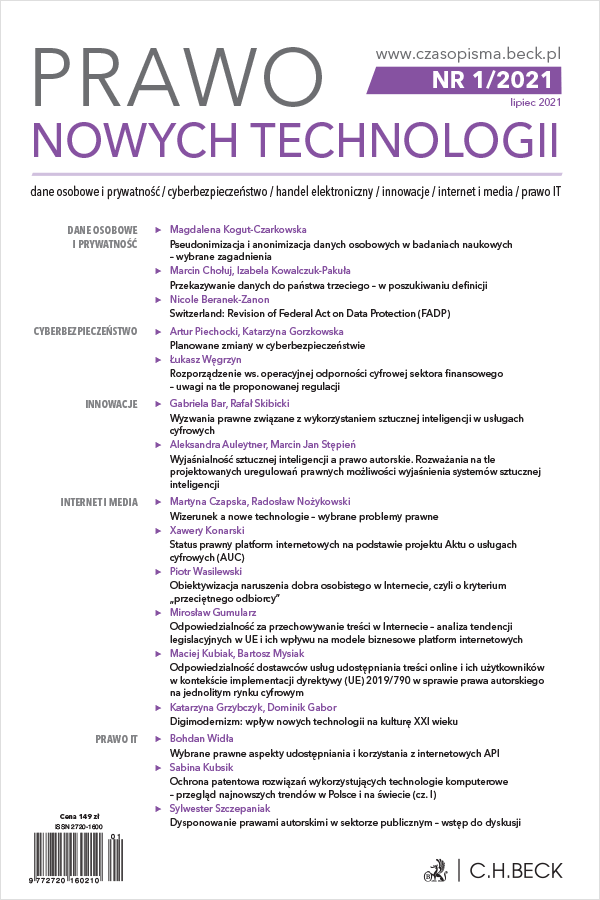

W niniejszym artykule – opublikowanym w numerze 1/2021 Kwartalnika „Prawo Nowych Technologii” – omówiono planowaną nowelizację przepisów dotyczących cyberbezpieczeństwa. Uwaga została skupiona na najważniejszych, w ocenie autorów, zagadnieniach. Przede wszystkim poruszono kwestię planowanej implementacji postanowień dyrektywy 2018/1972, powszechnie znanej jako Europejski Kodeks Łączności Elektronicznej[3]. Następnie skupiono się na związanych z implementacją unijnej regulacji konsekwencjach dla krajowego systemu prawnego, w tym projekcie Kodeksu komunikacji elektronicznej i ustawy wprowadzającej. Dodatkowo w artykule omówiono projektowane zmiany ustawy z 5.7.2018 r. o krajowym systemie cyberbezpieczeństwa[4].

Wprowadzenie

Kwestie dotyczące obowiązków związanych z zapewnieniem cyberbezpieczeństwa[5] zostały zawarte w CyberbezpU. Wspominana ustawa dotyczy organizacji krajowego systemu cyberbezpieczeństwa oraz określa zadania, jak również obowiązki podmiotów zaliczonych w skład tego systemu (art. 1 ust. 1 pkt 1 CyberbezpU). Obecnie do systemu cyberbezpieczeństwa wchodzi sześć obszarów istotnych ze względu na potrzebę zapewnienia bezpieczeństwa państwa i obywateli. Obszary te dotyczą: energii, transportu, zaopatrzenia w wodę, infrastruktury cyfrowej, bankowości, ochrony zdrowia. Wymaga podkreślenia, że CyberbezpU w obecnym brzmieniu zawiera wyłączenie odnośnie przedsiębiorców telekomunikacyjnych. Zgodnie z treścią art. 1 ust. 2 pkt 1 CyberbezpU, przepisów tych nie stosuje się do przedsiębiorców telekomunikacyjnych w zakresie wymogów dotyczących bezpieczeństwa i zgłaszania incydentów. Oczywiście wspominane powyżej wyłączenie nie oznacza, że aktualnie świadczenie usług przez przedsiębiorców telekomunikacyjnych nie podlega żadnym warunkom dotyczącym zapewnienia bezpieczeństwa. W tym momencie stosowne wymagania są bowiem określone w ustawie z 16.7.2004 r. – Prawo telekomunikacyjne[6] oraz przepisach branżowych. Niebawem sytuacja ulegnie zmianie, gdyż aktualnie na etapie legislacyjnym znajduje się projekt ustawy – Prawo komunikacji elektronicznej[7] oraz projekt ustawy zawierający przepisy wprowadzające ustawę – Prawo komunikacji elektronicznej[8]. Wejście w życie projektowanych przepisów, po pierwsze, doprowadzi do uchylenia PrTelekom. Po drugie, krąg podmiotów zaliczanych do systemu cyberbezpieczeństwa ulegnie rozszerzeniu o przedsiębiorców komunikacji elektronicznej, przez których należy rozumieć również przedsiębiorców telekomunikacyjnych. Niewątpliwie starania w celu ujęcia w jednym akcie regulacji dotyczących cyberbezpieczeństwa należy ocenić pozytywnie.

Zadbaj o bezpieczeństwo danych Twojej kancelarii. Wypróbuj bezpłatnie Iuscase już dziś >>>

Przyczyny zmian i obowiązki nałożone na państwa członkowskie Unii Europejskiej

Zmiany przepisów są potrzebne także ze względu na stale pojawiające się nowe zagrożenia, ale również z uwagi na obowiązki nałożone na państwa członkowskie Unii Europejskiej przez dyrektywę 2018/1972. Dyrektywa 2018/1972 ustanawia zharmonizowane ramy prawne dla regulacji dotyczących sieci łączności elektronicznej, usług łączności elektronicznej, urządzeń i usług towarzyszących, jak również dotyczy niektórych aspektów urządzeń końcowych[9]. Zgodnie z oczekiwaniami harmonizacja ma przyczynić się do ochrony usług kluczowych świadczonych przez podmioty z pozostałych sektorów, które są zależne od niezakłóconych i bezpiecznych usług telekomunikacyjnych[10]. Ponadto, jako jedną z przyczyn zmian wskazuje się na rozwój sieci nowych generacji (tj. sieci 5G i kolejnych), jak również potrzebę ujednolicenia na poziomie krajowym procedur zgłaszania incydentów, w tym także incydentów raportowanych przez przedsiębiorstwa komunikacji elektronicznej[11].

Zmiany bez wątpienia przysłużą się realizacji priorytetów Unii Europejskiej w zakresie zapewnienia m.in. niezakłóconego i bezpiecznego świadczenie usług kluczowych oraz usług cyfrowych, co umożliwi szersze wykorzystywanie narzędzi do prowadzenia pracy czy nauki zdalnej[12]. Unijny prawodawca jako jeden z celów dyrektywy 2018/1972 wskazał wprost na konieczność zapewnienia bezpieczeństwa sieci i usług[13], w szczególności chodzi o zabezpieczenie przed zaistnieniem oraz skutkami możliwych incydentów związanych z bezpieczeństwem, czyli zdarzeń mających niekorzystny skutek dla bezpieczeństwa sieci lub usługi łączności elektronicznej[14]. W motywie 94 dyrektywy 2018/1972 wskazano na potrzebę nałożenia na dostawców publicznych sieci łączności elektronicznej lub publicznie dostępnych usług łączności elektronicznej (lub zarówno sieci, jak i usług) obowiązku stosowania odpowiednich środków w celu ochrony bezpieczeństwa sieci lub usług, a także w celu zapobieżenia skutkom incydentów związanych z bezpieczeństwem lub minimalizacji tych skutków. Stosowane rozwiązania powinny zapewniać poziom bezpieczeństwa sieci i usług proporcjonalny do istniejącego ryzyka, przy czym szacowania ryzyka należy dokonać z uwzględnieniem aktualnego stanu wiedzy i obecnie dostępnej technologii.

Dodatkowo, przy opracowywaniu wspomnianych środków bezpieczeństwa należy uwzględnić kwestie dotyczące, w odniesieniu do bezpieczeństwa sieci i urządzeń: bezpieczeństwa fizycznego i bezpieczeństwa środowiska, bezpieczeństwa dostaw, kontroli dostępu do sieci i integralność sieci; w odniesieniu do postępowania w przypadku incydentów związanych z bezpieczeństwem: procedury postępowania w przypadku incydentu związanego z bezpieczeństwem, zdolność wykrywania incydentów, zgłaszanie incydentów związanych z bezpieczeństwem i informowanie o nich; w odniesieniu do zarządzania ciągłością działalności: strategię ciągłości usług i plany awaryjne, zdolność w zakresie przywracania gotowości do pracy po katastrofie; w odniesieniu zaś do monitorowania, kontroli i testowania: strategie monitorowania i rejestrowania, ćwiczenia w zakresie planów awaryjnych, testowanie sieci i usług, ocenę bezpieczeństwa i monitorowanie zgodności; oraz zgodność z normami międzynarodowymi.

Z kolei w motywie 95 dyrektywy 2018/1972 wskazano na konieczność objęcia obowiązkami zapewnienia odpowiedniego poziomu bezpieczeństwa także podmioty świadczące usługi łączności interpersonalnej niewykorzystujące numerów (np. telefonię internetową, usługi komunikatorów internetowych i poczty elektronicznej w przeglądarce internetowej). Przy czym obowiązki te powinny być odpowiednie, dostosowane do specyfiki działalności takich podmiotów. Uwagę bowiem zwrócono na to, że dostawcy usługi interpersonalnej łączności niewykorzystującej numerów zazwyczaj nie sprawują rzeczywistej kontroli nad transmisją sygnałów w sieciach. Zatem stopień ryzyka w przypadku takich usług może być oceniany jako niższy niż w przypadku tradycyjnych usług łączności elektronicznej. Natomiast w treści motywu 98 dyrektywy 2018/1972 zaznaczono konieczność wyposażenia organów w odpowiednie uprawnienia do uzyskiwania informacji niezbędnych do oceny poziomu bezpieczeństwa sieci lub usług. Zakres uprawnień powinien umożliwiać pozyskiwanie kompleksowych i wiarygodnych danych na temat przypadków rzeczywistych zagrożeń bezpieczeństwa, które wywarły znaczący wpływ na funkcjonowanie sieci lub usług.

W tytule V dyrektywy 2018/1972 wymieniono konkretne obowiązki, które powinny zrealizować państwa członkowskie, poprzez wdrożenie do prawodawstwa krajowego środków zapewniających, aby dostawcy udostępniający publiczne sieci łączności elektronicznej lub świadczący publicznie dostępne usługi łączności elektronicznej podejmowali właściwe i proporcjonalne środki techniczne i organizacyjne w razie wystąpienia zagrożenia dla bezpieczeństwa sieci lub usług, jak również wystąpienia zagrożenia dla bezpieczeństwa sieci lub usług[15].

Zadaniem państw członkowskich jest również wyposażenie właściwych organów w uprawnienia do wydawania wiążących instrukcji, w tym dotyczących środków mających zaradzić incydentowi związanemu z bezpieczeństwem lub wystąpieniu takiego incydentu oraz terminów wdrożenia[16]. W szczególności właściwe organy powinny móc żądać dostarczania informacji potrzebnych do oceny bezpieczeństwa sieci i usług, w tym do oceny udokumentowanych polityk bezpieczeństwa oraz poddania się na koszt dostawcy audytowi bezpieczeństwa przeprowadzanemu przez wykwalifikowany niezależny podmiot lub właściwy organ i udostępnienia właściwemu organowi wyników takiego audytu[17]; ponadto badania nieprzestrzegania wymogów oraz ich wpływu na bezpieczeństwo sieci i usług[18], zwracania się o pomoc do Zespołu Reagowania na Incydenty związane z Bezpieczeństwem Komputerowym (CSIRT)[19].

W treści tytułu V dyrektywy 2018/1972 zawarte zostały także wytyczne, które należy mieć na uwadze przy określaniu stopnia istotności wpływu danego incydentu związanego z bezpieczeństwem. W szczególności należy uwzględnić liczbę użytkowników, których dotyczy incydent związany z bezpieczeństwem; czas trwania incydentu związanego z bezpieczeństwem; geograficzny zasięg obszaru dotkniętego incydentem związanym z bezpieczeństwem; zakres wpływu na funkcjonowanie sieci lub usługi; zakres wpływu na działalność ekonomiczną i społeczną[20].

Artykuł został opublikowany w kwartalniku „Prawo Nowych Technologii” Nr 1/2021. Zapoznaj się ze wszystkimi artykułami >>>

Projektowane zmiany związane z implementacją dyrektywy 2018/1972

Wspomniane rozwiązania mają zostać wprowadzone przepisami projektowanych ustaw – Prawo komunikacji elektronicznej oraz ustawy zawierającej przepisy wprowadzające ustawę – Prawo komunikacji elektronicznej. Przy czym PKE obejmuje regulacje dotyczące m.in. zasad wykonywania komunikacji elektronicznej, czyli działalności telekomunikacyjnej oraz świadczenie publicznie dostępnych usług komunikacji interpersonalnej niewykorzystującej numerów; jak również prawa i obowiązki przedsiębiorców komunikacji elektronicznej; zasady zapewniania dostępu i korzystania z lokalnej sieci radiowej; zadania i obowiązki na rzecz obronności, bezpieczeństwa państwa oraz bezpieczeństwa i porządku publicznego, w zakresie komunikacji elektronicznej; prawa użytkowników końcowych; zasady przetwarzania danych osobowych w ramach świadczenia publicznie dostępnych usług komunikacji elektronicznej; zasady ochrony tajemnicy komunikacji elektronicznej. Zgodnie z projektowaną definicją, przez dostawcę usług komunikacji elektronicznej nowa ustawa rozumie dostawcę publicznie dostępnych usług telekomunikacyjnych lub podmiot świadczący publicznie dostępne usługi komunikacji interpersonalnej niewykorzystujące numerów[21].

Projekt zmian dotyczących wyłącznie kwestii cyberbezpieczeństwa, przewidujący nowelizację CyberbezpU, został natomiast zawarty w tzw. megaustawie, tj. w treści art. 51 i n. Ustawa ma docelowo wdrożyć postanowienia dyrektywy 2018/1972 w zakresie bezpieczeństwa sieci i usług oraz obowiązku zgłaszania i obsługi incydentów bezpieczeństwa przez przedsiębiorców komunikacji elektronicznej, o których mowa w ustawie – Prawo komunikacji elektronicznej.

Planowana nowelizacja zakłada dodanie do CyberbezpU nowych pojęć, jak również utworzenie CSIRT Telco[22], czyli Zespołu Reagowania na Incydenty Bezpieczeństwa Komputerowego działającego na rzecz przedsiębiorców komunikacji elektronicznej. Warto podkreślić, że zmiana dotknie także organizacji samych CSIRT, które zostaną podzielone na zespoły reagowania dedykowane dla danej branży oraz zespoły poziomu krajowego[23].

Zadania CSIRT Telco są analogiczne do zadań CSIRT sektorowego, z tą różnicą, że dotyczą działań w zakresie wsparcia przedsiębiorców komunikacji elektronicznej w obsłudze incydentów telekomunikacyjnych. Funkcjonowanie zespołu CSIRT Telco zapewni minister właściwy do spraw informatyzacji. Natomiast w oparciu o progi incydentu telekomunikacyjnego, przedsiębiorcy będą obowiązani dokonać klasyfikacji oraz zgłoszenia incydentów do zespołu CSIRT Telco oraz do właściwego zespołu CSIRT poziomu krajowego[24]. Po wejściu w życie projektowanych zmian, zespołem reagowania na incydenty bezpieczeństwa komputerowego właściwym dla przedsiębiorców komunikacji elektronicznej będzie zespół CSIRT NASK. Natomiast przedsiębiorcy komunikacji elektronicznej będący przedsiębiorcami o znaczeniu obronnym będą obowiązani do zgłaszania incydentów do CSIRT MON, zaś przedsiębiorcy komunikacji elektronicznej, którzy są jednocześnie operatorami infrastruktury krytycznej, będą zgłaszali incydenty CSIRT GOV.

W rezultacie przedsiębiorcy komunikacji elektronicznej zostaną włączeni do krajowego systemu cyberbezpieczeństwa, co wiąże się z koniecznością wprowadzenia nowej kategorii incydentu, mianowicie incydentu telekomunikacyjnego, obejmującego każde zdarzenie, które ma rzeczywisty, niekorzystny skutek dla bezpieczeństwa sieci i usług komunikacji elektronicznej[25].

Nowelizacja wprowadzi definicję „bezpieczeństwa sieci i usług komunikacji elektronicznej”, przez co należy rozumieć zdolność sieci telekomunikacyjnych lub usług komunikacji elektronicznej do odpierania działań naruszających dostępność, autentyczność integralność lub poufność tych sieci, usług jak i przetwarzanych danych[26]. Ponadto przewiduje dodanie rozdziału zawierającego obowiązki przedsiębiorców komunikacji elektronicznej, czyli obowiązki stosowania przez przedsiębiorców komunikacji elektronicznej środków zapewniających bezpieczeństwo sieci i usług[27].

Nowelizacja przewiduje obowiązki przedsiębiorców komunikacji elektronicznej dotyczące wdrożenia środków technicznych i organizacyjnych zapewniających poziom bezpieczeństwa proporcjonalny do stopnia oszacowanego ryzyka[28]. W szczególności chodzi o prowadzenie systematycznej oceny ryzyka. Przy czym przedsiębiorca komunikacji elektronicznej powinien brać pod uwagę w swojej działalności możliwości wystąpienia sytuacji szczególnego zagrożenia, określonych w zamkniętym katalogu obejmującym stan nadzwyczajny, sytuację kryzysową oraz bezpośrednie zagrożenie dla bezpieczeństwa sieci i usług[29].

Ponadto, wskazane zostały obligatoryjne obszary zastosowania środków technicznych i organizacyjnych, przy czym określenie minimalnego zakresu stosowanych środków technicznych i organizacyjnych w celu zapewnienia bezpieczeństwa sieci i usług będzie leżało w gestii ministra właściwego do spraw informatyzacji[30].

Kolejnym obowiązkiem będzie konieczność dokumentowania prowadzenia analizy ryzyka oraz wdrożenie odpowiednich do poziomu ryzyka środków bezpieczeństwa[31]. Przedsiębiorcy telekomunikacyjni będą musieli sporządzić plan działania w sytuacji szczególnego zagrożenia, dokumentować wdrożenie środki techniczne i organizacyjne zapewniające poziom bezpieczeństwa adekwatny do poziomu zidentyfikowanego ryzyka w sytuacji szczególnego zagrożenia[32].

Nowelizacja nadaje uprawnienia Prezesowi Urzędu Komunikacji Elektronicznej[33] w zakresie nadzoru i kontroli nad przedsiębiorcami komunikacji elektronicznej odnośnie do bezpieczeństwa sieci i usług komunikacji elektronicznej oraz zgłaszania incydentów telekomunikacyjnych. Prezes UKE będzie uprawniony do dokonywania oceny środków podjętych przez przedsiębiorcę komunikacji elektronicznej w celu zapewniania bezpieczeństwa sieci i usług. Prezes UKE będzie także uprawniony do żądania informacji o podjętych środkach, które umożliwią mu realizację uprawnień, o którym mowa w dyrektywie 2018/1972. Do zakresu kompetencji Prezesa UKE będzie także należało podjęcie działań dotyczących przeprowadzenia badania sprzętu informatycznego lub oprogramowania, z którego korzysta przedsiębiorca. Prezes UKE po dokonaniu oceny może w drodze decyzji nałożyć na przedsiębiorcę komunikacji elektronicznej obowiązek zastosowania dodatkowych środków zapewniających bezpieczeństwo sieci lub usług. Prezes UKE będzie również mógł nałożyć na przedsiębiorcę obowiązek poddania się audytowi, wykonanemu przez niezależny podmiot. Audyt ma na celu ocenę zastosowanych przez przedsiębiorcę środków zapewniających bezpieczeństwo sieci lub usług[34].

Dalsze zmiany dotyczą obowiązków związanych z wykrytymi incydentami. Przedsiębiorca będzie obowiązany do obsługi wykrytego incydentu, z czym się wiąże konieczność klasyfikacji incydentu na podstawie progów uznania incydentu za telekomunikacyjny, następnie ewentualne zgłoszenie incydentu do właściwego zespołu CSIRT poziomu krajowego, który zapewnia koordynację obsługi incydentu. Dodatkowo zgłoszenie będzie przekazywane do zespołu CSIRT Telco, z którym przedsiębiorca współpracuje podczas obsługi incydentu telekomunikacyjnego, jak i krytycznego. Przedsiębiorca zapewni także dostęp do rejestrowanych incydentów zespołom CSIRT poziomu krajowego i CSIRT Telco. Równocześnie będzie mógł przekazywać informacje do zespołów CSIRT o zagrożeniach, podatnościach które mogą mieć negatywny wpływ na bezpieczeństwo sieci i usług komunikacji elektronicznej[35].

Ustawa wprowadzi 24-godzinny termin na przekazanie informacji o incydencie, liczony od chwili wystąpienia incydentu[36]. Informacja powinna zostać przekazana zgodnie z aktualną wiedzą, jaką przedsiębiorca dysponuje w tym czasie. Informację należy uzupełnić w trakcie obsługi incydentu. Warto podkreślić, że progi dla kwalifikacji incydentu jako incydentu telekomunikacyjnego, których spełnienie spowoduje powstanie obowiązku zgłoszenia takiego incydentu, zostaną określone w przepisach wykonawczych w formie rozporządzenia.

Wymaga zaznaczenia, że nowelizacja wprowadza dodatkowe obowiązki informacyjne na przedsiębiorców komunikacji elektronicznej, którzy wykonują działalność na rynku detalicznym. W przypadku zaistnienia sytuacji szczególnego i znacznego zagrożenia wystąpienia incydentu bezpieczeństwa przedsiębiorcy będą obowiązani do poinformowania o nim użytkowników, na których takie zagrożenie może mieć wpływ, w tym przekazać informację o możliwych środkach, które użytkownicy ci mogą podjąć oraz związanych z tym kosztach. Ponadto, przedsiębiorcy będą obowiązani informować o incydencie telekomunikacyjnym i jego wpływie na dostępność świadczonych usług, jeżeli w ich ocenie ten wpływ jest istotny[37].

Istotną kwestię stanowi projektowana możliwość blokowania komunikatu oraz ograniczenia albo przerwania świadczenia usługi komunikacji elektronicznej. Takie działanie możliwe jest w przypadku stwierdzenia zagrożenia dla bezpieczeństwa sieci i usług oraz tylko w zakresie niezbędnym dla zapobiegnięcia zagrożeniu i nie dłużej niż do czasu ustania przyczyny zagrożenia[38]. Nowelizacja wprowadza także zasady nakładania kar na przedsiębiorców komunikacji elektronicznej[39].

Legalis w ofercie C.H.Beck dla nowych kancelarii. Sprawdź korzyści →

Inne planowane zmiany

Zmiany dotyczące krajowego systemu cyberbezpieczeństwa nie ograniczają się do nowelizacji związanej z implementacją dyrektywy 2018/1972 i uchwaleniem PKE oraz megaustawy. Kolejne modyfikacje zostały zaproponowane w projekcie nowelizacji ustawy o krajowym systemie cyberbezpieczeństwa[40]. Obecnie obowiązująca CyberbezpU przyjęta w 2018 r. stanowi implementację dyrektywy NIS[41]. Potrzeba zmiany ustawy wynika z niedoskonałości aktualnie obowiązujących rozwiązań. Przede wszystkim obecnie do krajowego systemu cyberbezpieczeństwa nie są zaliczani przedsiębiorcy telekomunikacyjni ani dostawcy usług zaufania. Należy także podkreślić, że do tej pory powstał wyłącznie jeden sektorowy CSIRT (w sektorze finansowym – CSIRT-KNF), natomiast rosnąca liczba zagrożeń rodzi konieczność powołania takich zespołów dla każdego z kluczowych dla społeczno-ekonomicznego bezpieczeństwa państwa i obywateli sektorów lub podsektorów. Dodatkowe problemy stanowi brak współpracy pomiędzy wewnętrznymi strukturami odpowiedzialnymi za cyberbezpieczeństwo, jak również podmiotami świadczącymi usługi z zakresu cyberbezpieczeństwa. W efekcie brak współpracy skutkuje brakiem przepływu istotnych informacji między podmiotami systemu[42].

Pomysłodawcy zmiany zwrócili także uwagę na istotne, praktyczne problemy, mianowicie, że wykonywanie specjalistycznych analiz z zakresu cyberbezpieczeństwa oraz przygotowywanie rekomendacji, zaleceń dotyczących bezpieczeństwa wymaga posiadania wysoko wykwalifikowanej kadry, czyli ekspertów o unikalnych kompetencjach. Ze względu na brak środków finansowych, instytucje publiczne natomiast nie mogą sobie pozwolić na zatrudnienie takich osób po stawkach rynkowych. W związku z tym zespoły CSIRT poziomu krajowego mają ograniczoną możliwość pozyskiwania specjalistycznej kadry[43].

Projektowane zmiany mają na celu dostosowanie polskiego porządku prawnego do obowiązków wynikających z rozporządzenia Parlamentu Europejskiego i Rady (UE) 2019/881 z 17.4.2019 r. w sprawie ENISA (Agencji Unii Europejskiej ds. Cyberbezpieczeństwa) oraz certyfikacji cyberbezpieczeństwa w zakresie technologii informacyjno-komunikacyjnych oraz uchylenia rozporządzenia (UE) Nr 526/2013 (akt o cyberbezpieczeństwie)[44]. Ponadto nowelizacja realizuje cele Strategii Cyberbezpieczeństwa Rzeczypospolitej Polskiej na lata 2019–2024 w zakresie podniesienia poziomu odporności systemów informacyjnych administracji publicznej i sektora prywatnego oraz osiągnięcie zdolności do skutecznego zapobiegania i reagowania na incydenty[45].

Ze względu na obszerny zakres zmian, poniżej skoncentrowano się na najważniejszych kwestiach. Przede wszystkim należy zwrócić uwagę na zastąpienie sektorowych zespołów cyberbezpieczeństwa i podmiotów świadczących usługi z zakresu cyberbezpieczeństwa przez CSIRT sektorowe i SOC (zespół pełniący funkcję operacyjnego centrum bezpieczeństwa w danym podmiocie).

Planowana nowelizacja zakłada dokonanie zmian treści poszczególnych, już obowiązujących w CyberbezpU definicji pojęć oraz wprowadzenie nowych instytucji. Przede wszystkim pojawi się instytucja ISAC (centrum wymiany i analizy informacji na temat podatności, cyberzagrożeń i incydentów funkcjonujące w celu wspierania podmiotów krajowego systemu cyberbezpieczeństwa)[46], czyli nowy rodzaj podmiotu, który z założenia ma umożliwić innym wyspecjalizowanym podmiotom na dołączenie się do krajowego systemu cyberbezpieczeństwa[47].

Wzmocnieniu ulegnie pozycja pełnomocnika poprzez nadanie mu uprawnień w zakresie wydawania ostrzeżeń o incydentach krytycznych wraz z zaleceniem określonych zachowań.

Wojewodzie zostaną przyznane uprawnienia w zakresie przekazywania informacji o zagrożeniach czy incydentach dla podmiotów publicznych w danym regionie. Ponadto, w ramach zarządzania kryzysowego, w zakresie koordynacji wsparcia dla JST (jednostek samorządu terytorialnego), które staną się obiektem cyberataku[48].

Minister właściwy do spraw informatyzacji otrzyma uprawnienia do wydawania poleceń zabezpieczających, co umożliwi ograniczenie skutków incydentu krytycznego w podmiotach krajowego systemu cyberbezpieczeństwa. Ponadto będzie opracowywać programy na podstawie których będzie można przeprowadzać certyfikacje[49].

Planowane jest utworzenie Krajowego Systemu Certyfikacji Cyberbezpieczeństwa, w ramach którego przyznawane będą certyfikaty w zakresie cyberbezpieczeństwa[50]. W tym celu określone zostały procedury akredytacji jednostek oceniających zgodność oraz procedury wydawania certyfikatów, jak również obowiązki spoczywające na podmiotach krajowego systemu certyfikacji cyberbezpieczeństwa. Podmioty należące do krajowego systemu certyfikacji cyberbezpieczeństwa będą podlegały kontroli organu nadzorczego, który będzie zatwierdzał każdy wydany certyfikat dotyczący poziomu zaufania „wysoki”. Takie rozwiązanie ma gwarantować osiągnięcie najwyższego poziomu bezpieczeństwa zgodnego z najlepszymi standardami w tej dziedzinie[51].

Istotną, budzącą liczne kontrowersje, zmianę stanowi wprowadzenie procedury sprawdzającej dla dostawców sprzętu i oprogramowania[52]. Dostawcy będą mogli zostać poddani takiej procedurze realizowanej na zlecenie Kolegium przez grono ekspertów, w celu weryfikacji pod kątem zagrożenia, jakie może wywołać wykorzystywanie oferowanego przez nich konkretnego sprzętu lub oprogramowanie w podmiotach krajowego systemu cyberbezpieczeństwa. Jeżeli zostaną zidentyfikowani jako źródło zagrożenia, zostaną wykluczeni z systemu zamówień publicznych w Polsce, a co za tym idzie podmioty będą miały obowiązek wycofania z użycia budzących zagrożenie produktów. Ponadto, podmioty krajowego systemu cyberbezpieczeństwa będą musiały wycofać z użytkowania dany sprzęt lub oprogramowanie w ciągu 7 lat od wydania decyzji administracyjnej przez ministra właściwego ds. informatyzacji o ocenie ryzyka poziomu wysokiego[53].

Artykuł został opublikowany w czasopiśmie „Prawo Nowych Technologii” Nr 1/2021, s. 30-35.

Artykuł został opublikowany w czasopiśmie „Prawo Nowych Technologii” Nr 1/2021, s. 30-35.

Aktualne problemy stosowania prawa nowych technologii w kontekście najnowszych regulacji!

W numerze 1/2021 Kwartalnika PNT:

- 16 obszernych artykułów,

- 23 Autorów,

- ponad 120 stron lektury.

Partnerem merytorycznym Kwartalnika jest Stowarzyszenie Prawa Nowych Technologii.

Kup kwartalnik i zapoznaj się ze wszystkimi artykułami >>>

Abstract:

This article focuses on the planned amendment of the cybersecurity legislation. Attention was focused on the most important issues in the opinion of the authors. First of all, the issue of the planned implementation of the provisions of Directive 2018/1972, commonly known as the European Electronic Communications Code, is addressed. Then, the focus was on the consequences for the national legal system related to the implementation of the EU regulation, including the proposed Electronic Communications Code and the Introductory Act. Additionally, the article discusses the proposed amendments to the National Cyber Security System Act.

[1] Autor jest radcą prawnym, założycielem i partnerem zarządzającym kancelarii APLAW Artur Piechocki. [2] Autorka jest prawnikiem w kancelarii APLAW Artur Piechocki. [3] Dyrektywa Parlamentu Europejskiego i Rady (UE) 2018/1972 z 11.12.2018 r. ustanawiająca Europejski kodeks łączności elektronicznej, Dz.Urz. L Nr 321 z 17.12.2018 r., s. 36; dalej jako: dyrektywa 2018/1972. [4] T. jedn.: Dz.U. z 2020 r. poz. 1369 ze zm.; dalej jako: CyberbezpU. [5] Zgodnie z treścią art. 2 pkt 4 CyberbezpU w aktualnym brzmieniu, przez cyberbezpieczeństwo należy rozumieć: „odporność systemów informacyjnych na działania naruszające poufność, integralność, dostępność i autentyczność przetwarzanych danych lub związanych z nimi usług oferowanych przez te systemy”. [6] T.jedn.: Dz.U. z 2021 r. poz. 576; dalej jako: PrTelekom. [7] Projekt ustawy – Prawo komunikacji elektronicznej, wersja z 13.5.2021 r. dostępny na: https://legislacja.gov.pl/docs//2/12336501/12703267/12703268/dokument503416.pdf (sprawdzono: 26.5.2021 r.); dalej jako: PKE. [8] Projekt ustawy zawierający przepisy wprowadzające ustawę – Prawo komunikacji elektronicznej, wersja z 13.5.2021 r., dostępny na: https://legislacja.gov.pl/docs//2/12336502/12703325/12703326/dokument503425.pdf (sprawdzono: 27.5.2021 r.), tzw. megaustawa. [9] Art. 1 ust. 1 dyrektywy 2018/1972. [10] Uzasadnienie do projektu ustawy zawierającego przepisy wprowadzające ustawę – Prawo komunikacji elektronicznej, wersja z 13.5.2021 r., s. 49, dostępne na: https://legislacja.gov.pl/docs//2/12336502/12703325/12703326/dokument503427.pdf (sprawdzono: 27.5.2021 r.). [11] Ibidem, s. 50. [12] Uzasadnienie do projektu ustawy zawierającego przepisy wprowadzające ustawę – Prawo komunikacji elektronicznej, op. cit., s. 50. [13] Art. 1 ust. 2a dyrektywy 2018/1972. [14] Art. 2 pkt 42 dyrektywy 2018/1972. [15] Art. 40 ust. 1 dyrektywy 2018/1972. [16] Art. 41 ust. 1 dyrektywy 2018/1972. [17] Art. 41 ust. 2 dyrektywy 2018/1972. [18] Art. 41 ust. 3 dyrektywy 2018/1972. [19] Art. 41 ust. 4 dyrektywy 2018/1972. [20] Art. 40 ust. 2 dyrektywy 2018/1972. [21] Art. 2 pkt 6 projektowanej ustawy – Prawo komunikacji elektronicznej. [22] W nowelizacji przewidziano dodanie ust. 3a do art. 2 CyberbezpU. [23] Zob. projektowany art. 4 pkt 5a CyberbezpU. Wymaga wyjaśnienia, że zmiany dotyczące podziału jednostek CSIRT wynikają także z projektowanych przepisów projektu ustawy o zmianie ustawy o krajowym systemie cyberbezpieczeństwa oraz ustawy – Prawo telekomunikacyjne w wersji z 4.3.2021 r., dostępny na: https://legislacja.gov.pl/docs//2/12337950/12716624/12716625/dokument493122.pdf (dostęp: 27.5.2021 r.). [24] Projektowany art. 20c CyberbezpU. [25] Projektowany art. 8 pkt 8a CyberbezpU. [26] Projektowany art. 8 pkt 8f CyberbezpU. [27] Projektowany rozdział 4a CyberbezpU, tj. przepisy art. 4a i n. CyberbezpU. [28] Projektowany art. 20a CyberbezpU. [29] Uzasadnienie do projektu ustawy zawierającego przepisy wprowadzające ustawę – Prawo komunikacji elektronicznej, op. cit., s. 53. [30] Ibidem. [31] Projektowany art. 20a ust. 2 pkt 2 CyberbezpU. [32] Projektowany art. 20a CyberbezpU. [33] Dalej jako: Prezes UKE. [34] Projektowany art. 20b CyberbezpU. [35] Projektowany art. 20c CyberbezpU. [36] Projektowany art. 20d ust. 1 pkt 2 CyberbezpU. [37] Projektowany art. 20f CyberbezpU. [38] Projektowany art. 20g CyberbezpU. [39] Projektowany art. 76a i n. CyberbezpU. [40] Projekt ustawy o zmianie ustawy o krajowym systemie cyberbezpieczeństwa oraz ustawy – Prawo telekomunikacyjne, wersja z 4.3.2021 r., op. cit. [41] Dyrektywa Parlamentu Europejskiego i Rady (UE) 2016/1148 z 6.7.2016 r. w sprawie środków na rzecz wysokiego wspólnego poziomu bezpieczeństwa sieci i systemów informatycznych na terytorium Unii, Dz.Urz. L Nr 194 z 19.7.2016 r., s. 1. [42] Zob. Ocena skutków regulacji, w zakresie informacji o problemach, które zostaną rozwiązane poprzez nowelizację przepisów, dostępna na: https://legislacja.gov.pl/docs//2/12337950/12716624/12716625/dokument493122.pdf (dostęp: 27.5.2021 r.). [43] Ibidem. [44] Dz.Urz. L Nr 151 z 9.6.2019 r., s. 15. [45] Zob. uzasadnienie do projektu ustawy oraz Ocena skutków regulacji, dostępne na: https://legislacja.gov.pl/docs//2/12337950/12716624/12716625/dokument493122.pdf (dostęp: 27.5.2021 r.). [46] Projektowany art. 2 pkt 3b CyberbezpU. [47] Zob. uzasadnienie do projektu ustawy oraz Ocena skutków regulacji, op. cit. [48] Projektowany art. 24a CyberbezpU. [49] Projektowany art. 67b CyberbezpU. [50] Projektowany rozdział 11a CyberbezpU. [51] Zob. uzasadnienie do projektu ustawy oraz Ocena skutków regulacji, op. cit. [52] Projektowane przepisy CyberbezpU przewidują utworzenie Kolegium oraz możliwość zlecenia przez Kolegium ekspertom oceny przeprowadzenia analizy dotyczącej trybu i zakresu, w jakim dostawca sprawuje nadzór nad procesem wytwarzania i dostarczania produktów ICT, usług ICT lub procesów ICT. [53] W treści projektowanego art. 66b ust. 3 CyberbezpU wprost zawarto zakaz nabywania sprzętu, usług, oprogramowania. Natomiast w treści projektowanego art. 66c CyberbezpU wskazano na obowiązek informowania o wycofywanych typach produktów. Dostawca sprzętu lub oprogramowania zostanie uznany za dostawcę wysokiego ryzyka, jeżeli z przeprowadzonego postępowania wynika, że dostawca ten stanowi poważne zagrożenie dla obronności, bezpieczeństwa państwa lub bezpieczeństwa i porządku publicznego lub życia i zdrowia ludzi. Decyzję będzie wydawał minister właściwy do spraw informatyzacji.